Wstęp

Integracja urządzeń przemysłowych z siecią zakładową nie zawsze jest prosta, szczególnie gdy chcemy zachować istniejącą adresację IP i uniknąć czasochłonnych zmian w konfiguracji. Seria Moxa NAT została stworzona właśnie po to, aby ułatwić ten proces i zapewnić bezpieczną, uporządkowaną komunikację między sieciami. W artykule omawiamy najważniejsze funkcje tej serii, dostępne tryby NAT, mechanizmy bezpieczeństwa oraz różnice pomiędzy modelami NAT-102 i NAT-108.

Jak działa seria NAT?

Urządzenia pełnią rolę aktywnego punktu styku między dwoma segmentami sieci. Ich działanie opiera się na translacji adresów, czyli modyfikacji nagłówków pakietów (adresów źródłowych i docelowych, a w razie potrzeby również portów), co pozwala odseparować adresację wewnętrzną od zewnętrznej i precyzyjnie kontrolować widoczność oraz dostęp do urządzeń. Dodatkowo seria NAT umożliwia tworzenie polityk komunikacji na poziomie warstwy trzeciej, co pozwala świadomie ograniczać i porządkować ruch między podsieciami. Uzupełnieniem tych funkcji jest routing statyczny, który pozwala ręcznie definiować trasy do wybranych sieci.

▲ Wróć na górę

Główne funkcje i tryby NAT

NAT 1:1

Najprostszą formą translacji jest NAT 1:1, który tworzy bezpośrednie mapowanie między jednym adresem IP w sieci wewnętrznej a jednym adresem w sieci zewnętrznej. Jest to rozwiązanie w pełni dwukierunkowe, co oznacza, że komunikacja może być inicjowana z obu stron.

Double NAT

Funkcja Double NAT umożliwia jednoczesną translację adresu źródłowego i docelowego w ramach jednej reguły 1:1. Po jej włączeniu adres źródłowy pakietów jest prezentowany jako adres interfejsu skonfigurowanego na urządzeniu NAT, dzięki czemu zapytanie przychodzące z zewnątrz wygląda dla urządzenia końcowego jak ruch lokalny. Takie podejście jest szczególnie przydatne w sytuacjach, gdy nie ma możliwości ustawienia bramy domyślnej na urządzeniach lub gdy brama jest już przypisana do innego elementu infrastruktury.

Auto Create Source NAT

Funkcja automatycznie dodaje translację adresu źródłowego w trybie NAT 1:1. Dzięki temu, gdy urządzenie w sieci lokalnej inicjuje komunikację na zewnątrz, jako adres nadawcy widoczny jest jego przypisany adres zewnętrzny, a nie prywatny adres wewnętrzny.

NAT N:1

Gdy celem jest ukrycie całej sieci wewnętrznej za jednym adresem publicznym, stosuje się NAT N:1. W tym scenariuszu wiele prywatnych adresów IP jest mapowanych na pojedynczy adres zewnętrzny, a router rozróżnia poszczególne sesje na podstawie logicznych numerów portów. Jest to rozwiązanie jednokierunkowe, które umożliwia urządzeniom w sieci lokalnej inicjowanie połączeń z siecią zewnętrzną, przy czym nawiązywanie połączeń z zewnątrz do sieci wewnętrznej nie jest możliwe.

Port Forwarding (PAT)

Jeśli po zastosowaniu reguły N:1 trzeba udostępnić z zewnątrz konkretną usługę, wykorzystuje się Port Forwarding (PAT). Mechanizm ten pozwala na przypisanie konkretnego portu na interfejsie zewnętrznym do konkretnego adresu IP i portu wewnątrz sieci. Dzięki temu zewnętrzni użytkownicy mogą łączyć się z wybranymi usługami wewnętrznymi, mimo że cała sieć jest ukryta za jednym adresem IP.

NAT Loopback

Uzupełnieniem powyższych mechanizmów jest NAT Loopback. Funkcja ta rozwiązuje problem, w którym urządzenia z tej samej sieci lokalnej próbują dostać się do wewnętrznego serwera przez jego adres zewnętrzny (np. przez domenę wskazującą na adres publiczny). NAT Loopback pozwala urządzeniu NAT przechwycić taki ruch i prawidłowo go przetłumaczyć, dzięki czemu zasoby pozostają dostępne w spójny sposób niezależnie od tego, skąd pochodzi klient.

▲ Wróć na górę

Funkcje bezpieczeństwa

Seira urządzeń NAT została wyposażona w zintegrowane mechanizmy ochrony, które zabezpieczają zarówno samo urządzenie, jak i komunikację wewnątrz segmentów sieci:

- Device Lockdown: Unikalna funkcja, która automatycznie uczy się adresów MAC i IP lokalnie podłączonych urządzeń i tworzy listę dostępu. Każde nieznane urządzenie podłączone do portu zostanie zablokowane, co chroni sieć przed nieautoryzowanym dostępem bez konieczności ręcznej konfiguracji.

- Firewall: Umożliwia filtrowanie ruchu sieciowego na podstawie adresów IP, portów oraz protokołów. Administrator może tworzyć polityki zezwalające lub blokujące konkretny ruch między strefami.

- Secure Boot: Mechanizm zapewniający integralność systemu podczas uruchamiania, chroniący urządzenie przed uruchomieniem złośliwego lub zmodyfikowanego oprogramowania.

- Trusted Access : Funkcja pozwalająca ograniczyć dostęp do interfejsu zarządzania urządzeniem (Web, Telnet, SSH) wyłącznie dla określonych, zaufanych adresów IP lub podsieci.

- Login Policy: Zabezpieczenia konta użytkownika obejmujące blokadę dostępu po określonej liczbie nieudanych prób logowania (ochrona przed atakami brute-force) oraz automatyczne wylogowanie po ustalonym czasie bezczynności.

- Remote Authentication: obsługa protokołów RADIUS oraz TACACS+, która pozwala na centralne zarządzanie kontami i hasłami użytkowników w ramach infrastruktury sieciowej. Takie rozwiązanie znacząco podnosi standard bezpieczeństwa i ułatwia administracje.

- Szyfrowane zarządzanie: Obsługa protokołów HTTPS (SSL) oraz SSH, które zapewniają szyfrowanie transmisji danych podczas konfiguracji i monitorowania urządzenia, w przeciwieństwie do nieszyfrowanych HTTP i Telnet.

- Poziomy uprawnień: System kont użytkowników z podziałem na role (Admin, Supervisor, User), co pozwala na ograniczenie uprawnień do zmiany konfiguracji tylko dla autoryzowanych osób.

▲ Wróć na górę

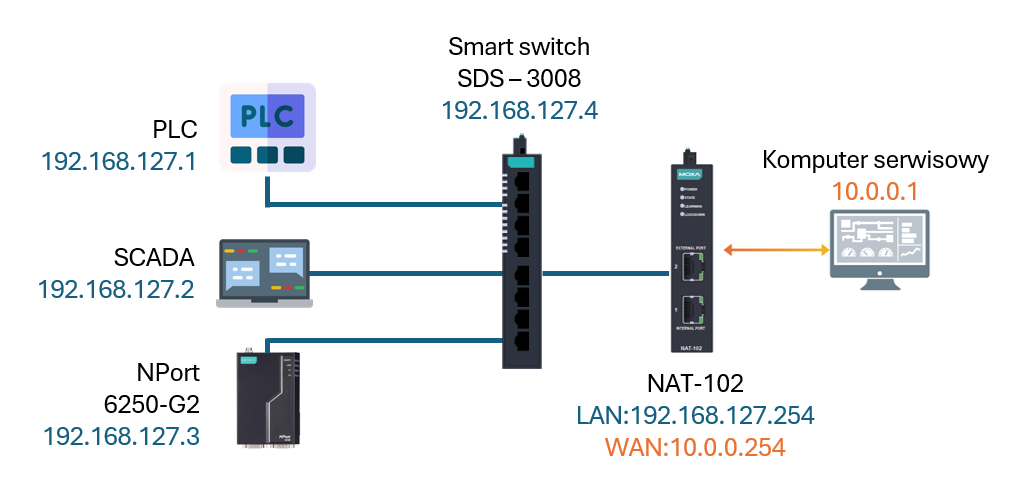

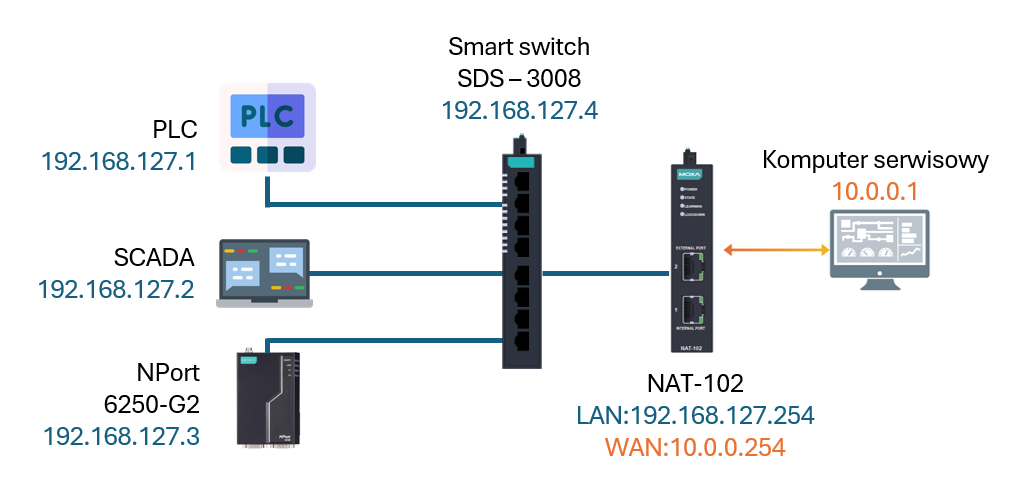

Konfiguracja NAT 1-to-1

Celem naszego działania będzie umożliwienie nawiązania komunikacji z wewnętrznym, odizolowanym segmentem sieci 192.168.127.0/24. Dzięki mapowaniu 1:1 zapewnimy urządzeniom z innej sieci (w naszym przypadku 10.0.0.0/24) swobodny dostęp do zasobów pod unikalnymi adresami, co umożliwi komunikację bez ingerencji w lokalną konfigurację. Dodatkowo, po włączeniu funkcji Double NAT, ruch widziany przez urządzenia w sieci LAN będzie wyglądał jak komunikacja lokalna, dzięki czemu nie będzie konieczne modyfikowanie ich ustawień bramy domyślnej.

W poniższej tabeli zestawiono urządzenia z sieci lokalnej, do których chcemy uzyskać dostęp z sieci WAN, wraz z przypisanymi im adresami zewnętrznymi.

| Urządzenia udostępniane |

Adresacja od strony LAN |

Adresacja od strony WAN |

| NPort 6250-G2 |

192.168.127.3 |

10.0.0.3 |

| SDS-3006 |

192.168.127.4 |

10.0.0.4 |

Konfiguracje NATu na urządzeniach Moxa można podzielić na trzy główne etapy:

- Separacja portów - VLAN

Każdy interfejs sieciowy musi być powiązany z indywidualnym VLAN-em, więc zanim przystąpimy do tworzenia interfejsu dla sieci WAN, należy najpierw utworzyć odpowiedni VLAN. Dalej, port fizyczny, który będzie obsługiwał ruch zewnętrzny, powinien zostać ustawiony w tryb access i otrzymać PVID odpowiadający numerowi tego VLAN-u.

Uwaga:

Domyślnie funkcję interfejsu zarządzającego pełni VLAN 1. Należy upewnić się, że jest on przypisany do jednego portu fizycznego. W przeciwnym razie nastąpi utrata łączności z urządzeniem i brak możliwości dalszej konfiguracji.

- Przygotowanie interfejsów L3

Po utworzeniu VLAN-ów należy skonfigurować interfejsy sieciowe dla sieci LAN i WAN w menu: Network Configuration > Network Interfaces

WAN

W zakładce WAN dodajemy nowy interfejs, wybieramy wcześniej utworzony VLAN, określamy WAN ID, ustawiamy typ połączenia, na Static IP, a następnie wpisujemy adres IP i maskę. Konfigurację zatwierdzamy przyciskiem Apply.

LAN

W zakładce LAN edytujemy istniejący interfejs, ustawiając nazwę, adres IP oraz maskę sieci, a następnie zapisujemy zmiany przyciskiem Apply. Po zmianie adresu IP dostęp do urządzenia będzie możliwy właśnie pod tym nowo skonfigurowanym adresem.

- Reguły NAT

Ostatnim etapem jest zdefiniowanie reguł NAT. Aby dodać nową regułę, należy kliknąć ikonę plusa, a następnie wybrać tryb 1-to-1. Każda reguła precyzyjnie określa warunki oraz akcje dla przesyłanych pakietów:

Original Packet

W tej sekcji definiujemy pakiety przychodzące, które mają podlegać translacji. Wskazujemy interfejs wejściowy jako WAN. W polu Destination IP Mapping Type wybieramy opcję Range, co upraszcza konfigurację, zamiast definiować osobne reguły dla każdego urządzenia, możemy przypisać mapowanie dla całego zakresu adresów. Następnie określamy zakres adresów IP widocznych od strony WAN.

Translated Packet

W tym polu definiujemy rzeczywiste adresy IP urządzeń w sieci lokalnej, do których zostanie przekierowany ruch.

Double NAT

Odblokowujemy tę funkcję, aby ruch widziany przez urządzenia w sieci LAN był traktowany jako lokalny, dzięki czemu nie ma potrzeby zmiany ustawień bramy domyślnej.

Po zapisaniu reguł konfiguracja translacji adresów zostaje zakończona.

▲ Wróć na górę

Konfiguracja polityk bezpieczeństwa

Udostępnienie wcześniej odizolowanych zasobów w sieci WAN wiąże się z realnym wzrostem ryzyka. Samo wystawienie urządzeń na zewnętrzne adresy IP, nawet w obrębie zamkniętej sieci zakładowej, bez dodatkowych mechanizmów ochrony zwiększa podatność na nieautoryzowany dostęp. Dlatego warto wdrożyć restrykcyjne polityki dostępu, które ograniczają powierzchnię ataku i pozwalają skuteczniej kontrolować, jaki ruch jest dopuszczany między segmentami.

Polityki Firewall (Layer 3)

Urządzenia serii NAT pozwalają na stworzenie do 32 reguł filtrujących ruch. Aby zapora działała skutecznie, należy pamiętać o specyficznej logice przetwarzania danych przez urządzenie:

- Kolejność operacji (NAT przed Firewall): Urządzenie najpierw wykonuje translację adresów (Destination NAT), a dopiero potem sprawdza polityki firewalla. Oznacza to, że tworząc regułę filtrującą dla ruchu przychodzącego z zewnątrz, w polu adresu docelowego musimy wpisać lokalny adres IP urządzenia (LAN), a nie jego adres zewnętrzny (WAN).

- Zasada pierwszego dopasowania: System sprawdza listę polityk sekwencyjnie od indeksu 1. Jeśli pakiet pasuje do pierwszej reguły, router wykonuje przypisaną akcję i kończy sprawdzanie. Dlatego najbardziej precyzyjne reguły muszą znajdować się na samym początku listy.

- Budowa białej listy: Najbezpieczniejszym podejściem jest zdefiniowanie kilku reguł zezwalających dla zaufanego ruchu, a następnie dodanie na samym końcu listy ostatniej reguły odrzuć wszystko inne. Dzięki temu każdy ruch, który nie został wyraźnie autoryzowany, zostanie zablokowany.

- Logowanie zdarzeń: Podobnie jak w przypadku innych funkcji bezpieczeństwa, każda akcja podjęta przez firewall może zostać odnotowana w logach systemowych, co ułatwia diagnostykę i monitorowanie prób nieautoryzowanego dostępu.

Trusted Access

Funkcja ta pozwala wskazać konkretne urządzenia lub całe podsieci, które mają prawo do zmiany ustawień urządzenia. Próby logowania z innych, nieautoryzowanych adresów IP będą przez system automatycznie odrzucane.

- Dostęp z WAN: Przy domyślnych ustawieniach konfiguracja urządzenia z poziomu sieci WAN jest całkowicie niedostępna.

- Zasady dla sieci lokalnej: Jeśli opcja Accpet All Lan Port Connetions jest włączona, urządzenia z sieci lokalnej zachowają dostęp do panelu zarządzania nawet bez wpisywania ich na listę zaufanych hostów.

- Logowanie zdarzeń: Każda zablokowana próba wejścia do konfiguracji z obcego adresu może zostać zarejestrowana w logach (np. Syslog), co pozwala szybko wykryć próby niepowołanego dostępu.

IP Ping Response

Mechanizm ten pozwala precyzyjnie kontrolować widoczność urządzenia w sieci poprzez zarządzanie odpowiedziami na pakiety ICMP. Dzięki temu administrator może zdecydować, czy interfejsy urządzenia WAN, LAN mają reagować na polecenie ping.

- Domyślna ochrona: Standardowo odpowiedzi na ping są wyłączone dla interfejsu WAN, co skutecznie ukrywa urządzenie przed skanowaniem i próbami wykrycia z zewnątrz. Na interfejsach lokalnych funkcja ta jest aktywna, aby ułatwić diagnostykę wewnątrz sieci.

- Polityka „Allow Ping Response by Default”: Globalne ustawienie, które definiuje bazowe zachowanie urządzenia. Jeśli zostanie ustawione na Disabled, urządzenie zignoruje wszystkie zapytania ping, chyba że stworzymy dla nich wyjątek.

- Ping Response Policy: Nawet przy całkowitym zablokowaniu odpowiedzi, możemy zdefiniować szczegółowe reguły zezwalające. Pozwala to na stworzenie bezpiecznej listy zaufanych adresów IP, które jako jedyne będą mogły sprawdzać dostępność urządzenia.

- Monitorowanie i Logowanie: Każda próba pingu może zostać odnotowana w logach systemowych. Możemy przypisać im odpowiedni priorytet (np. Warning) i przesyłać te informacje do serwera Syslog, co pozwala na wczesne wykrywanie prób nieautoryzowanego rozpoznania sieci.

▲ Wróć na górę

Kiedy wybrać NAT-102, a kiedy NAT-108.

Dobór odpowiedniego modelu zależy przede wszystkim od liczby urządzeń, które mają zostać podłączone do NATa. Oba modele oferują ten sam zestaw podstawowych funkcji bezpieczeństwa i translacji adresów, jednak model NAT-108 dodatkowo wyposażono w funkcję IP Twins Mapping.

NAT-102 sprawdza się idealnie w mniejszych szafach sterowniczych, gdzie musimy włączyć jedną maszynę lub jedną linię produkcyjną do sieci zakładowej.

- Zaleta: Kompaktowa obudowa (szerokość zaledwie 20 mm), która oszczędza miejsce na szynie DIN.

- Ograniczenie: Brak obsługi funkcji IP Twins Mapping – przy duplikacji adresów na wielu liniach, wymagałby instalacji osobnego urządzenia dla każdej z nich.

NAT-108 przeznaczony jest do zarządzania wieloma połączeniami jednocześnie.

- IP Twins Mapping: Funkcja dostępna wyłącznie w modelu NAT-108. Pozwala ona na podłączenie do 4 urządzeń o identycznym adresie IP do jednego urządzenia NAT. System automatycznie mapuje te duplikaty na unikalne adresy zewnętrzne, co eliminuje konieczność żmudnej rekonfiguracji każdego urządzenia z osobna.

- Budowa: Posiada 8 portów Fast Ethernet, co pozwala na budowę bardziej złożonych architektur bez konieczności stosowania dodatkowych switchy przed urządzeniem NAT.

Ważna uwaga:

Implementacja funkcji IP Twins Mapping w modelu NAT-108 wiąże się z konkretnymi uwarunkowaniami technicznymi, o których należy pamiętać przed zakupem urządzenia:

- Ograniczenia komunikacji: Funkcja IP Twins Mapping nie pozwala na bezpośrednią transmisję danych pomiędzy samymi urządzeniami o zduplikowanych adresach (np. komunikacja PLC–PLC między linią 2 a linią 3 nie jest możliwa).

- Limit urządzeń: NAT-108 umożliwa utworzenie maksymalnie 4 reguł IP Twins Mapping.

Więcej o funkcji IP Twins można dowiedzieć się z dedykowanego artykułu, do którego link zamieszczamy poniżej:

https://www.elmark.com.pl/blog/twins-mapping

▲ Wróć na górę

Podsumowanie

Seria Moxa NAT to proste i bezpieczne rozwiązanie do łączenia maszyn z siecią zakładową bez zmiany ich adresacji IP. Podczas gdy model NAT-102 jest idealny dla pojedynczych maszyn, NAT-108 rozwiązuje problem wielu urządzeń o tych samych adresach dzięki unikalnej funkcji IP Twins Mapping. Urządzenia te usprawniają integrację maszyn z siecią, eliminując konieczność czasochłonnej rekonfiguracji adresów IP. Jednocześnie zwiększają bezpieczeństwo maszyn za sprawą zintegrowanego firewalla oraz funkcji device lockdown. Całość dopełnia kompaktowa, metalowa obudowa, przystosowana do pracy w trudnych warunkach przemysłowych.

▲ Wróć na górę