Systemy automatyki i sieci OT są dziś nieodłączną częścią infrastruktury wodociągowo-kanalizacyjnej. Choć pozwalają zdalnie zarządzać obiektami, optymalizować procesy i szybko reagować na awarie, jednocześnie stają się coraz bardziej narażone na zagrożenia cybernetyczne.

Rosnące ryzyko ataków na infrastrukturę krytyczną sprawia, że zabezpieczenie systemów OT nie jest już opcjonalne – to konieczność. W odpowiedzi na te wyzwania powstał program „Cyberbezpieczne Wodociągi”, wspierający modernizację zarówno pod względem technologicznym, jak i organizacyjnym.

W tym artykule przedstawiamy dwa kluczowe rozwiązania, które zastosowaliśmy w naszej referencyjnej topologii sieci OT:

- infrastrukturę sieciową MOXA

- systemy ochrony punktów końcowych TXOne Networks.

To technologie, które realnie wspierają budowę warstwowego modelu bezpieczeństwa OT i mogą być z powodzeniem wykorzystane w projektach modernizacyjnych w sektorze wod-kan.

Szczegółowy opis założeń topologii oraz kontekstu programu Cyberbezpieczne wodociągi znajdziesz w artykule:

Więcej o programie Cyberbezpieczne wodociągi i topologii sieci IT/OT

Spis treści

- Segmentacja i monitoring sieci – fundamenty bezpieczeństwa

- Ochrona systemów OT – rola TXOne

- StellarProtect – ochrona dla komputerów przemysłowych

- Podsumowanie: Spójne podejście do ochrony sieci i urządzeń OT

Segmentacja i monitoring sieci – fundamenty bezpieczeństwa

W sieciach przemysłowych OT bezpieczeństwo zaczyna się od uporządkowania i kontroli przepływu danych. Dlatego segmentacja i monitorowanie infrastruktury sieciowej są fundamentem każdego skutecznego systemu cyberochrony – zwłaszcza w sektorze wodno-kanalizacyjnym, gdzie sieci są rozproszone i często trudne do objęcia centralnym nadzorem.

Rozwiązania MOXA – w szczególności zarządzalne switche z serii EDS-4000/G4000 – umożliwiają budowę nowoczesnej, bezpiecznej architektury sieci OT zgodnej z wymaganiami normy IEC 62443-4-2.

Co umożliwia infrastruktura MOXA?

- Segmentację sieci OT poprzez VLAN-y i listy kontroli dostępu (ACL), co pozwala oddzielić strefy krytyczne (np. sterownia, SCADA) od mniej wrażliwych fragmentów sieci,

- Port-based security – czyli przypisywanie uprawnień do konkretnych portów fizycznych, co ogranicza możliwość podłączania nieautoryzowanych urządzeń,

- Obsługę redundancji (Turbo Ring / Turbo Chain) – zapewniającą ciągłość komunikacji w przypadku awarii łącza.

To wszystko umożliwia wdrożenie tzw. architektury warstwowej (defense-in-depth), w której awaria lub atak w jednym obszarze nie wpływa na cały system.

Poznaj zagrożenia związane ze starszymi sterownikami PLC

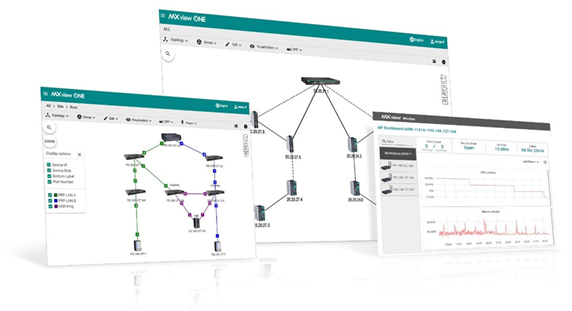

Monitoring sieci - MXviev One

Zarządzalne switche MOXA mogą być centralnie monitorowane przy pomocy systemu MXview One – dedykowanego oprogramowania do zarządzania infrastrukturą OT.

Jego zadaniem jest nie tylko obserwacja, ale też wykrywanie nieprawidłowości i wspieranie audytu bezpieczeństwa.

Funkcje MXview One:

- automatyczne mapowanie topologii sieci i urządzeń OT,

- monitoring statusów portów i urządzeń (on/offline, alarmy, zmiany),

- możliwość konfiguracji zdarzeń i generowania alertów (np. nieautoryzowana zmiana),

- tworzenie raportów.

Segmentacja i monitoring nie są dodatkowymi funkcjonalnościami – to kluczowe elementy każdej nowoczesnej infrastruktury OT. Pozwalają nie tylko lepiej kontrolować ruch w sieci, ale także szybciej reagować na potencjalne awarie i utrzymać ciągłość działania systemów przemysłowych.

Ochrona systemów OT - rola TXOne

W sektorze wodno-kanalizacyjnym systemy OT bazują często na urządzeniach i komputerach, które powstały z myślą o niezawodności i ciągłości pracy – a nie o cyberbezpieczeństwie. Wiele z tych systemów funkcjonuje od lat bez aktualizacji, z przestarzałymi systemami operacyjnymi i bez jakiejkolwiek warstwy ochrony przed zagrożeniami z sieci.

Wdrożenie zaawansowanych zabezpieczeń IT w takich warunkach jest często niemożliwe – zbyt obciążające, zbyt inwazyjne, a czasem po prostu niekompatybilne z realiami automatyki. I tu właśnie swoje miejsce znajduje TXOne – dostawca rozwiązań stworzonych specjalnie dla środowiska OT.

EdgeIPS – sonda IPS do monitorowania ruchu sieciowego

EdgeIPS to sonda IPS (Intrusion Prevention System) zaprojektowana do ochrony urządzeń w sieciach OT. Może działać w dwóch trybach – aktywnym i pasywnym – w zależności od poziomu ryzyka, typu infrastruktury i etapu wdrożenia.

- Tryb inline (aktywny) – EdgeIPS instaluje się bezpośrednio między urządzeniem a siecią. W tej konfiguracji może aktywnie analizować i blokować złośliwy lub nieautoryzowany ruch, zapobiegając atakom bez konieczności ingerowania w konfigurację samego urządzenia.

- Tryb offline (pasywny) – EdgeIPS działa jako sonda monitorująca, analizując ruch przekierowany z portu mirror na switchu. To bezpieczna opcja do testowania polityk, analizowania wzorców ruchu i przeprowadzania audytów bez wpływu na infrastrukturę.

Funkcjonalność EdgeIPS

- monitoruje i filtruje ruch przychodzący i wychodzący z urządzenia,

- wykrywa i blokuje podejrzane pakiety, nieautoryzowane protokoły lub ruch spoza listy dozwolonych źródeł,

- nie wymaga instalowania czegokolwiek na chronionym urządzeniu – działa niezależnie, bez ingerencji w jego konfigurację,

- umożliwia wdrożenie segmentacji „na ostatniej mili” – np. w przepompowni, gdzie fizycznie nie da się oddzielić sieci.

StellarProtect – ochrona dla komputerów przemysłowych

W wielu zakładach wod-kan nadal pracują systemy SCADA i stacje operatorskie oparte na systemach Windows 7, 10, a nawet XP. Ich ciągłość działania jest kluczowa – ale jednocześnie to częsty punkt wejścia dla zagrożeń cybernetycznych.

StellarProtect to specjalistyczne oprogramowanie ochronne, które działa stabilnie nawet w starszych systemach, bez przeciążania zasobów sprzętowych.

Najważniejsze funkcje StellarProtect:

- kontrola dostępu do portów USB i urządzeń zewnętrznych – możliwość blokowania nieautoryzowanych pendrive’ów, urządzeń, itp.,

- kontrola aplikacji – uruchamiają się tylko te procesy, które zostały zatwierdzone przez administratora,

- detekcja exploitów i malware, również offline – idealne dla stacji odciętych od Internetu,

- możliwość pracy w trybie zgodnym z polityką „zero trust” – każde działanie wymaga zatwierdzenia.

StellarProtect pozwala wprowadzić nowoczesną ochronę do starych systemów, które są krytyczne dla operacji zakładu, ale nieprzystosowane do współczesnych realiów cyberzagrożeń.

Podsumowanie: Spójne podejście do ochrony sieci i urządzeń OT

Zarówno rozwiązania sieciowe MOXA, jak i ochrona punktów końcowych TXOne pokazują, że skuteczne cyberbezpieczeństwo w systemach automatyki to nie kwestia jednego narzędzia, ale zintegrowanego, wielowarstwowego podejścia.

Segmentacja i monitoring sieci OT dają operatorom kontrolę nad komunikacją i infrastrukturą. Z kolei ochrona urządzeń końcowych – zarówno tych nowoczesnych, jak i starszych – pozwala ograniczyć ryzyko wynikające z fizycznego dostępu, złośliwego oprogramowania czy błędów użytkowników.

Rozwiązania MOXA i TXOne można wdrażać etapowo, dopasowując je do konkretnych obiektów i potrzeb technicznych zakładu. Dzięki temu organizacja zyskuje realną odporność na zagrożenia – bez przerywania procesów i bez wymiany całej infrastruktury.

Jeśli Twoim celem jest budowa stabilnej, bezpiecznej i skalowalnej sieci OT – ten duet rozwiązań daje solidne podstawy, by zacząć właściwie.

Zapoznaj się z przewodnikiem po cyberbezpieczeństwie IT/OT dla przedsiębiorstw wodociągowo-kanalizacyjnych związanych z programem "Cyberbezpieczne Wodociągi". W artykule omawiamy topologie sieci przed i po moderniacji, możliwość pobrania gotowych dokumentów do wniosku oraz obejrzenia webinaru