Switche zarządzalne na szynę DIN serii EDS to najpopularniejsza seria przełączników sieciowych producenta Moxa.

Ze względu na swoją niezawodność, są one często wybierane przez klientów. W poniższym wpisie zostaną przedstawione najważniejsze cechy switchy zarządzalnych Moxa. Moxa

Funkcje te można podzielić na cztery główne grupy. Są to przede wszystkim wszelkiego rodzaju redundancja, mechanizmy ułatwiające konfigurację urządzeń, zarządzanie siecią i aspekty związane z bezpieczeństwem.

Redundancja

Turbo Ring

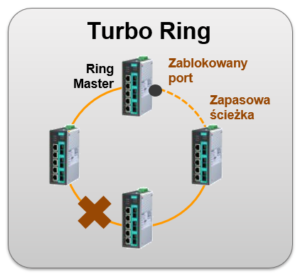

Podstawowym protokołem, dającym możliwość tworzenia połączeń redundantnych w sieciach Ethernet zbudowanych w oparciu o urządzenia firmy Moxa, jest Turbo Ring. Jego najnowsza wersja Turbo Ring v2 umożliwia skrócenie czasu potrzebnego do rekonfiguracji sieci poniżej 20 ms (do 250 przełączników). W przypadku przerwania któregokolwiek połączenia przełączniki automatycznie wykrywają to zdarzenie i rekonfigurują sieć, uruchamiając redundantną ścieżkę. Po konfiguracji, jeden ze switchy w pierścieniu będzie pełnił funkcję switcha sterującego (tzw. Master). Jeżeli nie wskazaliśmy tego w konfiguracji to jako Master zostanie wskazany switch o najmniejszym adresie MAC. Wybierając danego switcha jako mastera decydujemy które połączenie w pierścieniu ma być docelowo blokowane. Drugi port redundantny w switchu master jest bowiem domyślnie blokowany.

Rozszerzeniem Turbo Ringu jest funkcja MOXA Ring Coupling, która umożliwia połączenie w jedną redundantną sieć wielu pierścieni Moxa Turbo Ring. Jest to przydatne w sytuacji, gdy budowa jednego dużego pierścienia byłaby niepraktyczna lub chcemy połączyć już istniejące pierścienie.

Konfiguracja protokołu redundantnego Turbo Ring została opisana na naszym blogu.

Turbo Chain

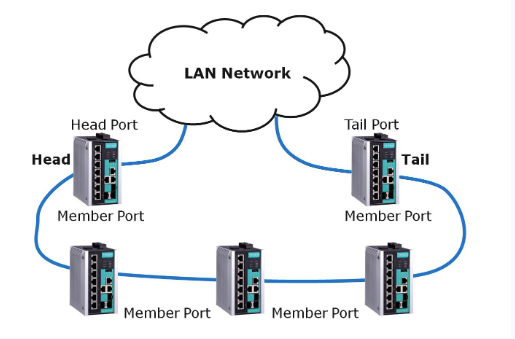

Technologia Turbo Chain umożliwia użytkownikowi elastyczność w konstruowaniu dowolnej redundantnej topologii w sieci.

Używając koncepcji „łańcucha”, najpierw łączymy przełączniki Ethernet w łańcuch, a następnie po prostu łączymy dwa końce łańcucha z siecią Ethernet, tak jak zostało to pokazane na rysunku obok. Turbo Chain zapewnia rekonfigurację sieci w czasie krótszym niż 20 ms.

STP/RSTP – Rapid Spanning Tree Protocol

STP to protokół wykorzystywany do zrządzania łączami sieci Ethernet. Zapobiega on tworzeni się pętli w sieci. Protokół RSTP używa algorytmu STA (spanning-tree algorithm) do ustalenia, które porty przełącznika w sieci muszą być zablokowane aby uniknąć powstawania pętli w warstwie drugiej modelu OSI. Jest to możliwe dzięki zastosowaniu rozwiązania polegającego na tym, że w każdej pętli jeden z portów zostaje logicznie zablokowany, (przepuszczany jest jedynie ruch BPDU) dzięki czemu pętla zostaje rozcięta. Gdy jedno z urządzeń lub połączeń ulegnie uszkodzeniu, dotychczas zablokowany port zostaje automatycznie włączony i przesyłanie danych jest kontynuowane.

Protokół RSTP jest zdefiniowany w standardzie IEE 802.1w. Stanowi rozwiniętą wersje protokołu STP 802.1D. Większość parametrów w porównaniu do STP pozostała niezmieniona. RSTP zapewnia rekonfigurację sieci na poziomie kilku sekund.

MSTP

Protokół MSTP – Multiple Spanning Protocol (IEEE 802.1s) – umożliwia współpracę sieci VLAN z algorytmem STP. Gdy administrator skonfiguruje wiele połączeń (ścieżek) obsługujących różne sieci VLAN, algorytm STP może wyłączyć niektóre ścieżki. STP postrzega całą topologię jako pojedynczą sieci (algorytm nie jest przygotowany do obsługi wielu sieci), a przełączniki traktują sieci VLAN jako oddzielne sieci. Ten problem rozwiązuje protokół MTSP, który potrafi obsłużyć wiele ścieżek STP funkcjonujących w sieci. MTSP pozwala administratorowi przypisać ruch VLAN do unikalnych ścieżek.

MRP

Protokół sieciowy używany w przemysłowych sieciach Ethernet. ustanowiony przez Międzynarodową Komisję Elektrotechniczną jako standard IEC 62439-2, dzięki temu jest wspierany przez urządzenia różnych producentów. MRP umożliwia tworzenie redundantnych sieci w topologii pierścienia, co zapewnia wyższą odporność na awarie. Domyślnie jedno połączenie w pierścieniu jest blokowane, aby zapobiec powstawaniu pętli. W razie awarii MRP szybko odblokowuje to połączenie, przekierowując ruch maksymalnie w ciągu kilkuset milisekund, co jest znacznie szybsze niż w przypadku Spanning Tree Protocol (STP). Dzięki temu sieć może nadal działać bez przestojów, co jest kluczowe dla przemysłowych zastosowań wymagających wysokiej niezawodności.

Protokół sieciowy używany w przemysłowych sieciach Ethernet. ustanowiony przez Międzynarodową Komisję Elektrotechniczną jako standard IEC 62439-2, dzięki temu jest wspierany przez urządzenia różnych producentów. MRP umożliwia tworzenie redundantnych sieci w topologii pierścienia, co zapewnia wyższą odporność na awarie. Domyślnie jedno połączenie w pierścieniu jest blokowane, aby zapobiec powstawaniu pętli. W razie awarii MRP szybko odblokowuje to połączenie, przekierowując ruch maksymalnie w ciągu kilkuset milisekund, co jest znacznie szybsze niż w przypadku Spanning Tree Protocol (STP). Dzięki temu sieć może nadal działać bez przestojów, co jest kluczowe dla przemysłowych zastosowań wymagających wysokiej niezawodności.

Agregacja portów

Agregacja portów umożliwia łączenie fizycznych interfejsów w jeden logiczny interfejs. Port trunking zapewnia przede wszystkim zwiększenie przepustowości łącza, poprzez podwojenie, potrojenie prędkości. W przypadku awarii jednego fizycznego łącza, pozostałe fizyczne łącza, skonfigurowane w tej samej grupie trunk zapewnią redundancję i umożliwią przepływ informacji.

Redundantne zasilanie

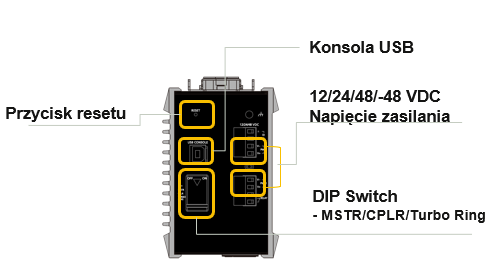

Redundantne zasilanie (12/24/48 VDC oraz dodatkowo -48V dla serii EDS-500E). W przypadku awarii jednego źródła zasilania, umożliwia automatyczne przełączenie do równorzędnego źródła dzięki czemu przełącznik będzie pracował dalej. Switche serii EDS-528E umożliwiają zasilanie urządzenia napięciem 110/220 VAC.

Konfiguracja

Konfiguracja i zarządzanie

Przemysłowe switche Moxa charakteryzują się prostą konfiguracją, za pomocą intuicyjnego interfejsu graficznego, konsoli szeregowej (USB lub RS-232), telnetu i linii komend. Masowa konfiguracja i zarządzanie siecią możliwe są z wykorzystaniem pakietu MXstudio. W skład pakietu MXstudio wchodzi m.in. program MXconfig do masowej konfiguracji, wymiany oprogramowania, wgrywania ustawień oraz MXview – oprogramowanie do zarządzania infrastrukturą sieciową, obsługi powiadomień SNMP i wiele innych. Więcej szczegółowych informacji o pakiecie MXstudio można znaleźć na naszym blogu – Problematyka konfiguracji i zarządzania sieciami Ethernet na przykładzie pakietu MXstudio

VLAN

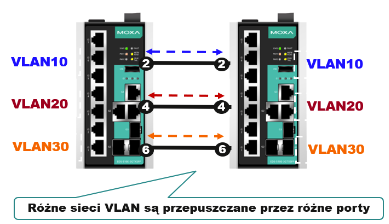

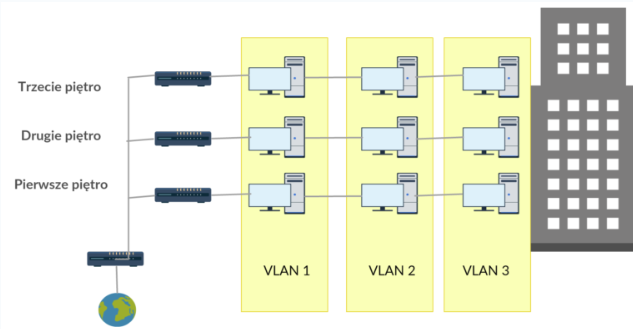

Wirtualna sieć lokalna, VLAN (od ang. Virtual Local Area Network) to sieć komputerowa wydzielona logicznie z innej, większej, fizycznej sieci. Sieci VLAN umożliwiają administratorowi segmentację sieci na podstawie różnych czynników – na przykład rodzaj podłączonych urządzeń, funkcji w całej sieci. Urządzenia w sieci VLAN działają tak, jakby znajdowały się we własnej, niezależnej sieci, nawet jeżeli mają wspólną infrastrukturę z innymi sieciami VLAN. Korzyści płynące z zastosowania VLAN to przede wszystkim większe bezpieczeństwo sieci, lepsza wydajność, kontrola ruchu, redukcja kosztów oraz prostsze zarządzanie i organizacja sieci. Na blogu Moxa znajduje się artykuł poświęcony części teoretycznej i konfiguracji sieci VLAN na switchach zarządzalnych Moxa.

Konfiguracja sieci VLAN na urządzeniach Moxa.

Switche Moxa warstwy 3 wspierają funkcję IEEE 802.1ad QinQ pozwalającą przełącznikowi na obsługę podwójnie tagowanych ramek VLAN 802.1Q. Wprowadza to dodatkowy poziom zarządzania sieciami VLAN, umożliwiając tworzenie kilku niezależnych sieci wirtualnych w ramach nadrzędnie przydzielonej sieci VLAN.

Broadcast Storm Protection

Funkcja Broadcast Storm Ptorection uniemożliwia rozprzestrzenianie się w sieci pakietów broadcast, które mogą być wysyłane przez zepsute urządzenie.

Broadcast Storm Protection (BSP) zlicza pakiety broadcast w każdej sekundzie, a w przypadku osiągnięcia skonfigurowanego progu w danej sekundzie, blokuje port na pozostałą część sekundy. Dla każdych kolejnych sekund procedura jest powtarzana.

Próg może być ustalony w konfiguracji oprogramowania, w zależności od urządzenia lub jest predefiniowaną stałą wartością, np. dla EDS-G516E (switch zarządzalny) jest to około 64k (64 tysięcy) pakietów na sekundę. Po przekroczeniu progu, pozostałe pakiety broadcast zostaną odrzucone, a licznik zeruje się po każdej sekundzie.

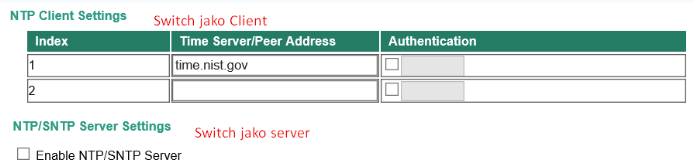

NTP/SNTP Server/Client

SNTP (od ang. Simple Network Time Protocol) to protokół wykorzystywany do synchronizacji czasu używanego przez urządzenie do uwierzytelniania z serwerem czasu SNTP . Czas używany przez urządzenie może być regularnie synchronizowany z wzorcowym czasem UTC (Coordinated Universal Time) przekazywanym przez serwer czasu SNTP. Switch może pracować jako Client NTP/SNTP, a także może być serwerem czasu dla innych urządzeń.

IEEE 1588 PTP

Protokół PTP (ang. umożliwia osiągnięcie dokładności synchronizacji zegarów w sieci Ethernet poniżej mikrosekundy, co umożliwia zastosowanie go do synchronizacji urządzeń końcowych we wrażliwych czasowo aplikacjach automatyki przemysłowej, telekomunikacji oraz energetyki, gdzie implementacja tego protokołu jest istotnym elementem zapewnienia komunikacji w stacjach energetycznych tworzonych w oparciu o normę IEC 61850. Zastosowanie protokołu PTP pozwala uniknąć konieczności stosowania odbiorników GPS w urządzeniach końcowych

PoE

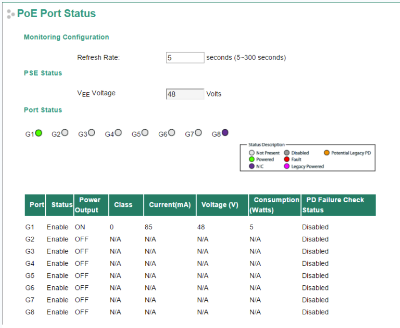

Standard PoE (Power over Ethernet) umożliwia zasilanie sieci przemysłowej przez Ethernet bez konieczności stosowania dodatkowych kabli zasilających.

Moxa, w swojej ofercie posiada całą serię switchy zarządzalnych z portami PoE. Switche zarządzalne serii EDS zapewniają szereg narzędzi do diagnostyki. Na poniższym zdjęciu można zobaczyć zrzut ekranu przedstawiający status portów PoE z przełącznika zarządzalnego EDS-G512E-8PoE. W przejrzysty sposób zaznaczone są porty, które obecnie pracują. Ponadto uzyskujemy również informacje odnośnie błędów (FAULT), podłączonej karcie sieciowej (NIC) oraz zasilaniu starszego typu urządzeń (tzw. legacy PD – czyli urządzenia powstałe zanim PoE zostało znormalizowane przez IEEE). Drugą rzeczą, która również rzuca się w oczy, są informacje o poborze prądu, dostarczanym napięciu oraz aktualnie pobieranej mocy.

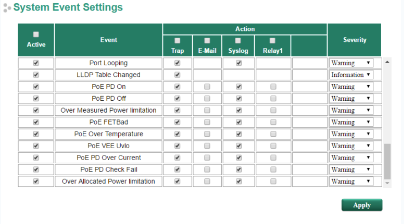

Kolejnym aspektem przemawiającym za stosowaniem przełączników zarządzalnych jest złożony system powiadomień, który można zdefiniować na przełącznikach zarządzalnych. W zależności od zdarzenia, możemy otrzymać stosowny komunikat (lub wszystkie) tj. za pomocą trapów SNMP/e-mail/syslog/przekaźnika.

Dodatkowo, zaimplementowana funkcja PoE Device Failure Check pozwala na bezobsługowe monitorowanie i restart urządzenia zasilanego z PoE. Na naszym blogu poświęciliśmy osobny artykuł, aby szczegółowo omówić tę funkcję. Zapraszamy do lektury.

Zawieszające się kamery PoE? Rozwiąż problem dzięki PoE Device Failure Check!

QoS

Pod hasłem QoS (ang. Quality of Service) kryje się kilka mechanizmów, których głównym zadaniem jest uczynienie ruchu sieciowego bardziej niezawodnym.

QoS na switchach zarządzalnych Moxa umożliwia przede wszystkim priorytetyzację ruchu, tak aby przy pomocy reguł umożliwić niezawodne dostarczanie danych. Jedną z funkcji QoS jest usługa Class of Service (CoS), która pozwala na klasyfikację pakietów w warstwie 2 – L2 modelu OSI, poprzez sprawdzanie trzech bitów (802.1p), aby określić priorytet każdej ramki. Dzięki temu możliwe jest przypisanie priorytetów w zależności od rodzaju przesyłanych informacji – np. wyższy priorytet może mieć transmisja video. W przypadku warstwy 3, następuje inspekcja bitu ToS (Type of service) w ramce IPv4. Czasami w sieci rozgłaszane są pakiety broadcast wysyłane przez wadliwe urządzenia – powodują one tzw. burze broadcastowe. Funkcja Rate Limiting, w zależności od modelu urządzenia, umożliwia m.in. wyłączenie takiego portu na zadany okres czasu, tak aby zapobiec rozprzestrzenianiu się pakietów broadcast dalej.

Loop Protection

W przypadku niewłaściwego podłączenia tego samego patchcordu do dwóch portów w switchu, funkcja loop protection, zabezpiecza przed powstaniem pętli w sieci. W takim przypadku, oba porty zostaną zablokowane, a na switchu zaświeci się dioda sygnalizująca błąd.

W przypadku niewłaściwego podłączenia tego samego patchcordu do dwóch portów w switchu, funkcja loop protection, zabezpiecza przed powstaniem pętli w sieci. W takim przypadku, oba porty zostaną zablokowane, a na switchu zaświeci się dioda sygnalizująca błąd.

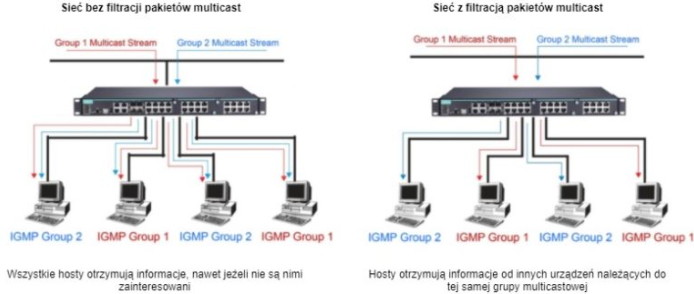

IGMP Snooping

IGMP (ang. Internet Group Management Protocol) – protokół umożliwiający tworzenie grup multicastowych w sieciach opartych o protokół IP. Pakiet danych multicast, wysyłany przez jedno urządzenie, trafia do wielu urządzeń, które znajdują się w tej samej grupie multicastowej. Filtracja pakietów multicast wykorzystywana jest najczęściej w transmisji video, gdzie duże ilości danych trafiają tylko do zainteresowanych urządzeń. Wpływa to na lepszą wydajność sieci, QoS – nie jest generowany niepotrzebny ruch w sieci. Funkcja IGMP Snooping umożliwia przekazywanie przez switch pakietów multicast tylko do określonych portów.

Monitoring i zarządzanie

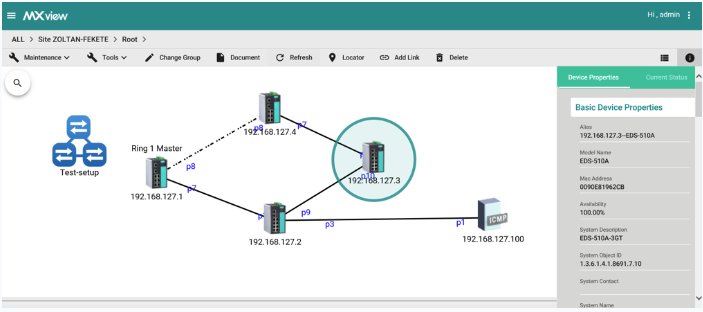

MXview

Firma Moxa udostępnia zaawansowane narzędzie NMS (Network Management System) do monitorowania, wizualizacji sieci przemysłowej opartej w głównej mierze o switche przemysłowe, a także do wykrywania błędów.

Główne funkcjonalności, które zapewnia MXview to:

- otrzymywanie powiadomień w czasie rzeczywistym

- masowe tworzenie kopii zapasowej konfiguracji urządzeń (tworzenie harmonogramu)

- masowa aktualizacja firmware

- możliwość odtworzenia 30 dniowej historii powiadomień – Event playback

- wysyłanie powiadomień e-mail

- integracja z aplikacją MXToGo – otrzymywanie powiadomień na telefon, w czasie rzeczywistym

- graficzną wizualizacje panelu portów switcha

- przedstawienie sieci VLAN w postaci kolorowych segmentów

- wyświetlenie informacji o pobieranej mocy przez PoE dla danego urządzenia

- wizualizacje obciążenia sieci

- opis urządzeń i konkretnych portów wedle potrzeb użytkownika

Więcej szczegółowych informacji o pakiecie MXstudio można znaleźć na naszym blogu – Problematyka konfiguracji i zarządzania sieciami Ethernet na przykładzie pakietu MXstudio

Mechanizmy wykorzystywane przez MXview:

- ICMP – Internet Control Message Protocol – protokół warstwy sieciowej modelu OSI, wykorzystywany w diagnostyce sieci oraz trasowaniu. Pełni przede wszystkim funkcję kontroli transmisji w sieci. Wykorzystywane polecania: ping i traceroute

- SNMP – Simple Network Management Protocol – protokół warstwy aplikacyjnej modelu OSI. Protokół SNMP pozwala aplikacji zarządzającej na wysyłanie żądań dotyczących informacji do zarządzanego urządzenia. Zarządzane urządzenie musi być wyposażone w oprogramowanie, które wysyła i odbiera informacje SNMP. Informacje o urządzeniach przechowywane są w plikach MIB – Management Information Base. MXview umożliwia wgranie plików MIB od innych producentów.

- LLDP – Link Layer Discoveryh Protocol – protokół łącza danych modelu OSI, wykorzystywany do rozgłaszania informacji przez urządzenia w jednej sieci LAN. Urządzenia wysyłają informacje o sobie i o swoich sąsiadach, które gromadzone są w bazie danych MIB, w celu ich późniejszego wykorzystania przez protokół SNMP.

- RMON – (ang. Remote MONitoring) – jest uzupełnieniem SNMP: podczas gdy SNMP jest używany do badania stanu konkretnych urządzeń, RMON służy do badania ilości przesyłanych danych poprzez kontrolę adresacji, błędów transmisji, przepływności gałęzi.

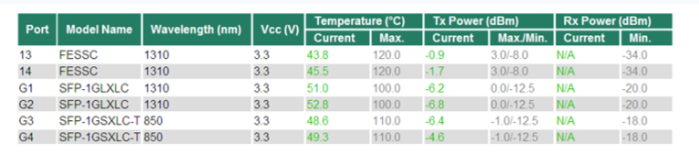

Fiber check

Switche zarządzalne Moxa posiadają funkcję DDM (Digital Diagnostics Monitoring), która umożliwia użytkownikowi monitorowanie parametrów modułów SFP (a także innych wbudowanych portów światłowodowych SC/ST) takich jak moc optyczna na wyjściu i na wejściu, napięcie czy temperatura. Po przekroczeniu wartości granicznych mogą być wysyłane powiadomienia trap, powiadomienia e-mail lub ostrzeżenia na przekaźnikach.

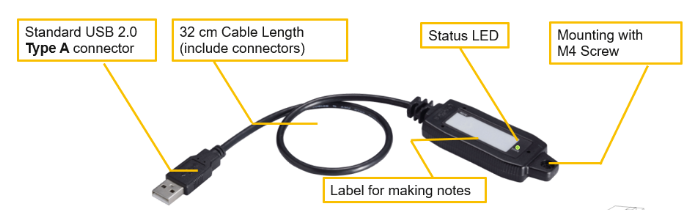

ABC-02-USB-T

Protokoły przemysłowe

Wsparcie najbardziej popularnych protokołów przemysłowych (EtherNet/IP, PROFINET, Modbus/TCP) zapewnia elastyczność. Korzystając z zarządzalnego switcha, można w łatwy i szybki sposób zintegrować urządzenia kilku producentów z systemami SCADA i HMI.

Sprawdź w jaki sposób możesz monitorować status switchy przemysłowych w środowisku TIA Portal.

Artykuł na naszym blogu: klik

Port mirroring

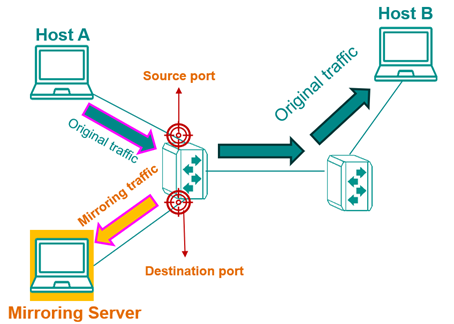

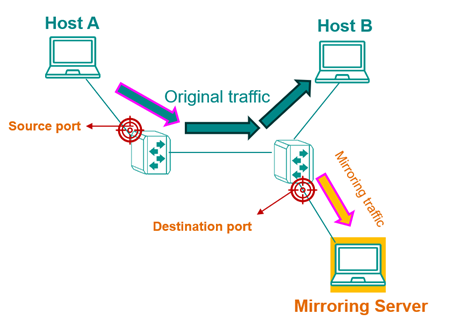

Funkcja Port mirroring może być wykorzystywana do monitorowania danych, które są przesyłane przez konkretny port.

SPAN

RSPAN

Powiadomienia

Switche zarządzalne Moxa posiadają rozbudowany system notyfikacji. Powiadomienia obejmują zarówno pracę całego systemu (np. próby nieautoryzowanego logowania, włączenie awaryjnego zasilania) oraz prace konkretnych portów (np. przeładowanie portu). Powiadomienia mogą być rejestrowane w serwerze syslog, wysyłane jako SNMP Trap lub e-mail. Niektóre z nich mogą być wysyłane na wyjścia przekaźnikowe.

Bezpieczeństwo

Firma Moxa, wraz wieloma ekspertami z dziedziny cyberbezpieczeństwa OT jest zdania iż najlepszą drogą i początkiem do zapewnienia bezpieczeństwa sieci przemysłowych jest zapewnienia oczekiwanego poziomu bezpieczeństwa przez urządzenia które je tworzą, czyli przez switche przemysłowe. W odpowiedzi na tego typu oczekiwania Moxa przygotowała specjalną aktualizacje oprogramowania swoich przełączników, tzw. „Turbo Pack 3”. Zapewnia ona pełną zgodność z wymaganiami wskazanymi w IEC 62443-4-2 (poziom 2). W szerszym stopniu temat bezpieczeństwa sieci przemysłowych został poruszony na naszym blogu w artykule – Cyberbezpieczeństwo przemysłowych sieci Ethernet – standard IEC 62443.

HTTPS/SSL/SSH

Switche przemysłowe Moxa zapewniają wiele rodzajów funkcji bezpieczeństwa. Z poziomu użytkownika są to między innymi certyfikaty uwierzytelnienia SSL/SSH, konfiguracja zaufanego dostępu – Trusted Access, który umożliwia dostęp do urządzenia tylko wskazanym adresom IP.

SSH jest protokołem komunikacyjnym, następcą protokołu Telnet, używany jest do terminalowego łączenia się ze z urządzeniami. Wyróżniającą cechą SSH jest transfer wszelkich danych w postaci zaszyfrowanej oraz identyfikacja użytkowników na wiele różnych sposobów. Certyfikat SSL zabezpiecza transmisję danych w obrębie domeny i potwierdza jej autentyczność. Certyfikat SSL powinien być stosowany wszędzie tam, gdzie użytkownik podaje dane.

IEEE 802.1X

Wykorzystanie i implementacja protokołu 802.1x na switchach zarządzalnych Moxa zabezpiecza sieć przed nieautoryzowanym dostępem już na poziomie warstwy drugiej modelu OSI. Głównym zadaniem protokołu jest uwierzytelnianie klientów, tak aby mogli oni swobodnie korzystać z zasobów sieci.

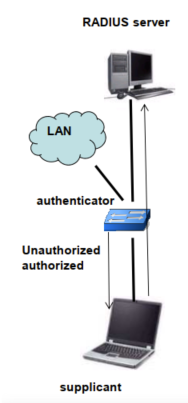

W przypadku sieci opartej o protokół IEE 802.1x można wyróżnić trzy urządzenia:

- suplikant (ang. supplicant) – urządzenie, które próbuje uzyskać dostęp do sieci.

- autentykator (ang. authenticator) – urządzenie pośredniczące – urządzeniem pełniącym tę rolę jest switch zarządzalny. Autentykator jest jednocześnie klientem serwera RADIUS

- serwer uwierzytelniający – serwer (najczęściej serwer RADIUS) udzielający dostępu suplikantowi.

W momencie podłączenia hosta do switcha, port zostanie ustawiony w trybie unauthorized – ruch sieciowy pochodzący od hosta próbującego uzyskać dostęp do chronionej sieci, w momencie podłączenia jest blokowany. Blokada nie dotyczy wymiany pakietów, które są niezbędne do przeprowadzenia procesu uwierzytelniania. Dozwolony jest tylko ruch EAP over LAN (EAPOL).

Switch zarządzalny po wykryciu hosta próbującego uzyskać dostęp do chronionej sieci, wysyła do niego komunikat EAP request – żadanie identyfikacji. Host odpowiada pakietem EAP response podając swoje dane logowania, które sa przesyłane do serwera uwierzytelniającego. Serwer po otrzymaniu i analizie żądania podejmuje decyzję o udzieleniu bądź odmowie dostępu do sieci.

Aby komputer mógł być uwierzytelniony za pomocą serwera RADIUS musi mieć zainstalowane i uruchomione oprogramowanie RADIUS Client.

Port Security

Przełączniki zarządzalne Moxa wspierają funkcję Port Security, która umożliwia przepływ pakietów danych z zaszytym określonym adresem MAC.

Obsługiwane są dwa tryby ochrony portów: Static Port Lock i adres MAC Address Sticky.

- Static Port Lock: umożliwia użytkownikom skonfigurowanie określonych adresów MAC, które mogą uzyskać dostęp do portu.

- Adres MAC Sticky: pozwala użytkownikom skonfigurować maksymalną liczbę adresów MAC, których switch może się „nauczyć”. Użytkownik może skonfigurować działania, które zostaną podjęte, gdy zostanie przekroczona maksymalna liczba adresów MAC i nowe urządzenie będzie chciało uzyskać dostęp do portów. Adresy MAC przechowywane są w MAC Address Control Table.

Nieużywane porty można również całkowicie wyłączyć.

SNMP v3

SNMP – Simple Network Management Protocol – protokół warstwy aplikacyjnej modelu OSI. Kwestie bezpieczeństwa są największym problemem użytkowników protokołu SNMP w wersji pierwszej i drugiej. SNMPv3 znacząco poprawia bezpieczeństwo protokołu poprzez wprowadzenie bardziej zaawansowanych metod szyfrowania i autoryzacji

ACL

Mechanizm ACL jest bardzo ważnym elementem konfiguracji routera gdyż pozwala na ustalenie zasad, które niepożądanym użytkownikom zabronią dostępu do sieci a tym zaufanym udostępnią niezbędne usługi. ACL (ang. access control list) to lista zdefiniowanych instrukcji zezwoleń lub zakazów, która jest wykonywana sekwencyjnie – od góry do dołu. Instrukcje zawierają informacje od adresach IP (IP Based) lub adresach MAC (MAC Based) co do których jest podejmowana decyzja o przepuszczeniu, bądź odrzuceniu danego pakietu.

W przypadku ACL, dopasowanie jest sprawdzane linijka po linijce – pierwsza linijka, do której nastąpi dopasowanie jest stosowana. Jeżeli w warunku lista została zdefiniowana jako deny – pakiet zostanie odrzucony, a jeżeli permit – pakiet zostanie przepuszczony. Kolejne warunki ACL nie są sprawdzane.

Listy ACL najczęściej wykorzystywane są na switchach brzegowych, czyli łączących dwa różne obszary sieci.